汇编语言(第4版)-课件下载 ,

汇编语言(第4版)-网络资源 ,

这里是 @fishc  fishc 「鱼C论坛」成立于2010.05.20 ゜- ゜)つロ编程+科普+冷知识..应有尽有|打破信息差 的论坛。

fishc 「鱼C论坛」成立于2010.05.20 ゜- ゜)つロ编程+科普+冷知识..应有尽有|打破信息差 的论坛。

ollydbg-13,14课

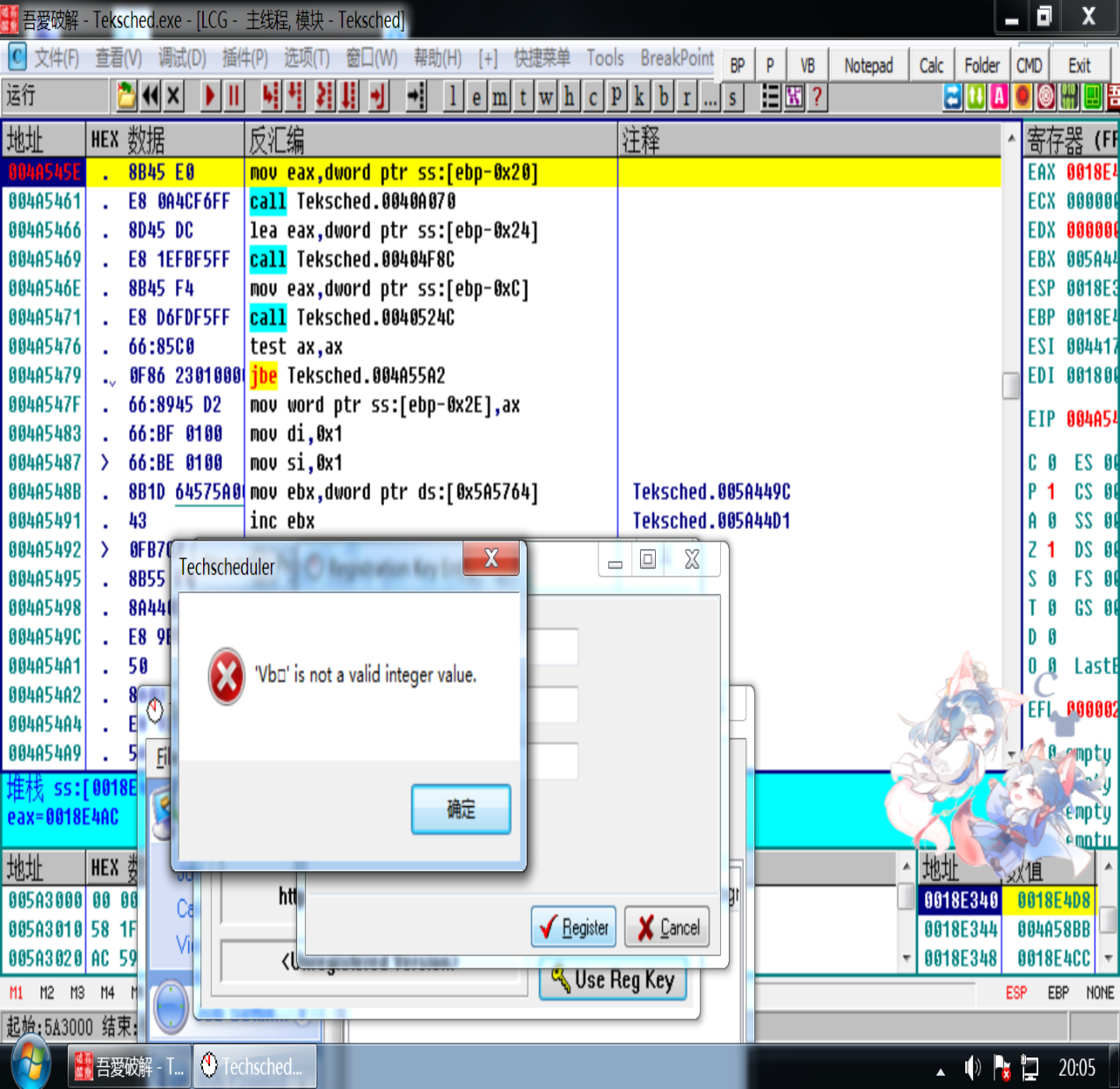

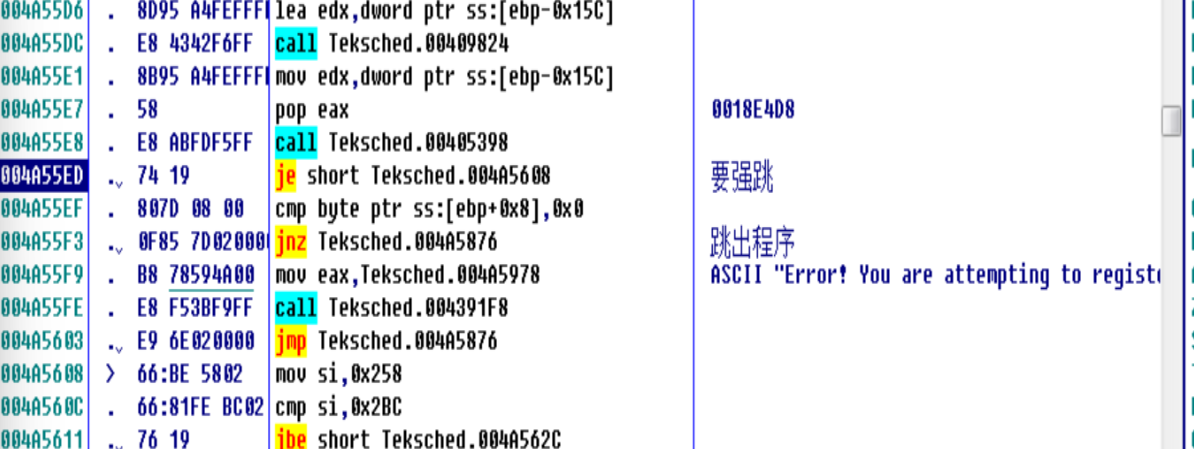

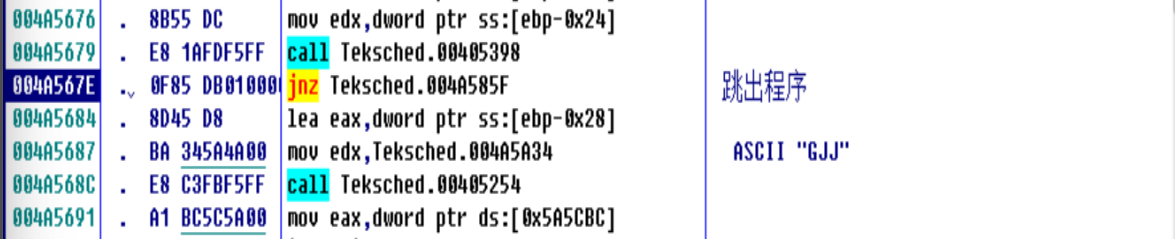

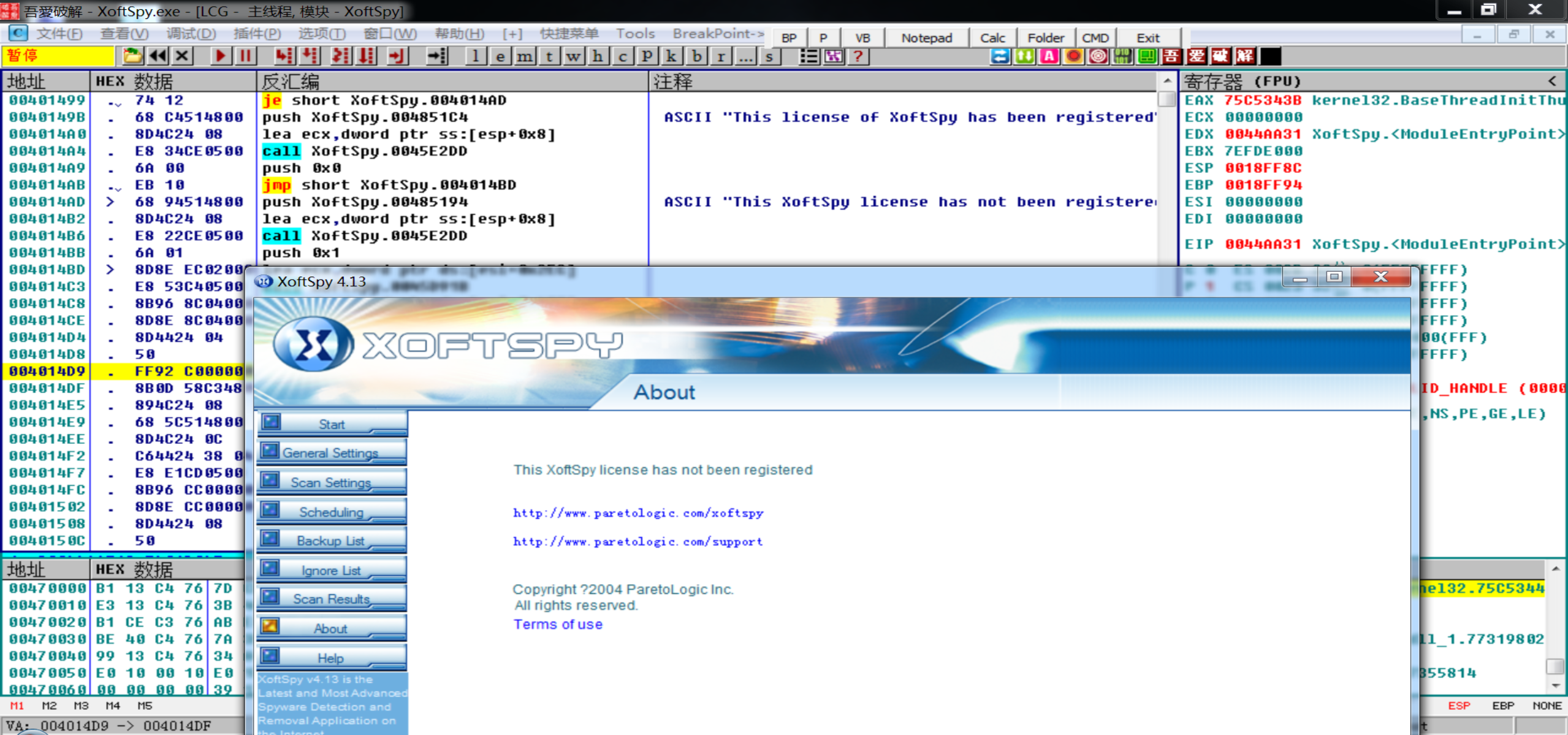

错误步骤:

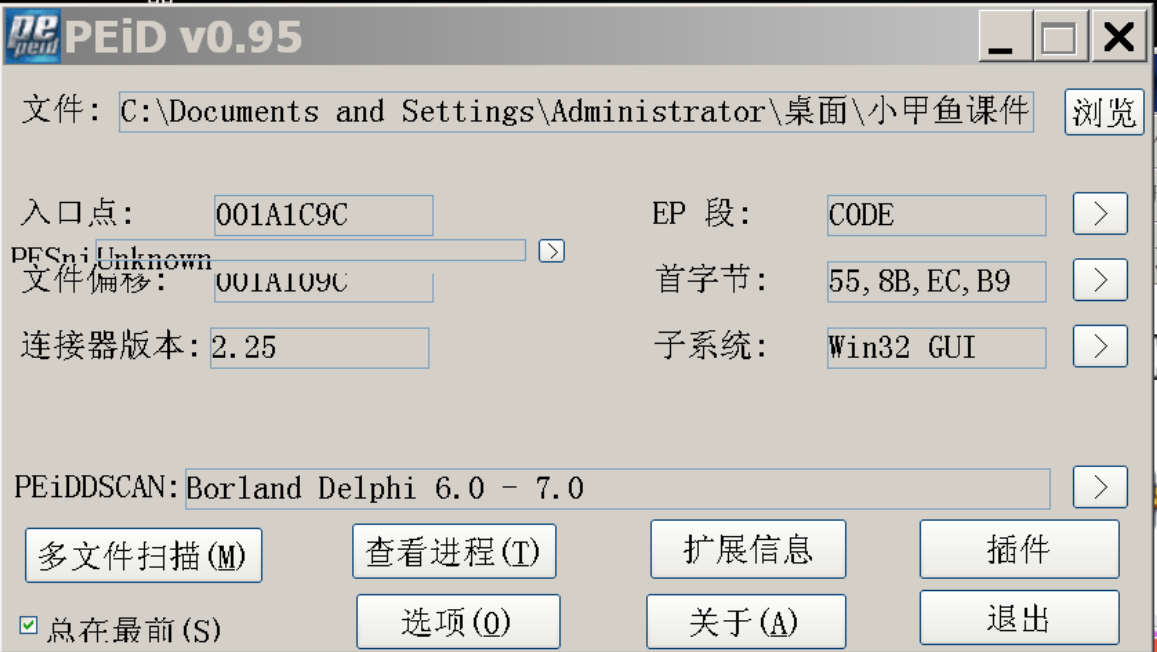

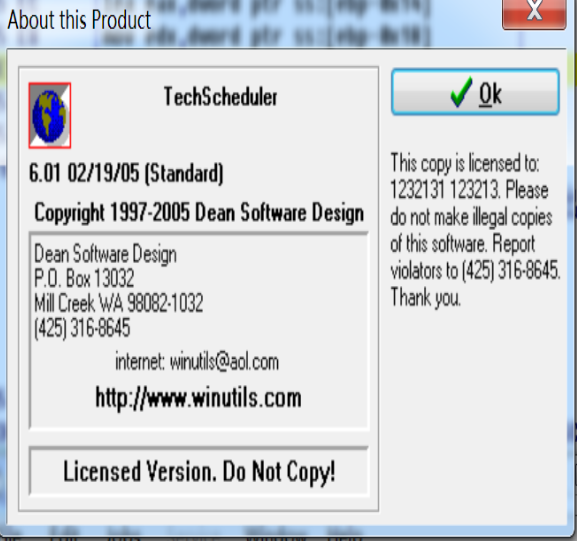

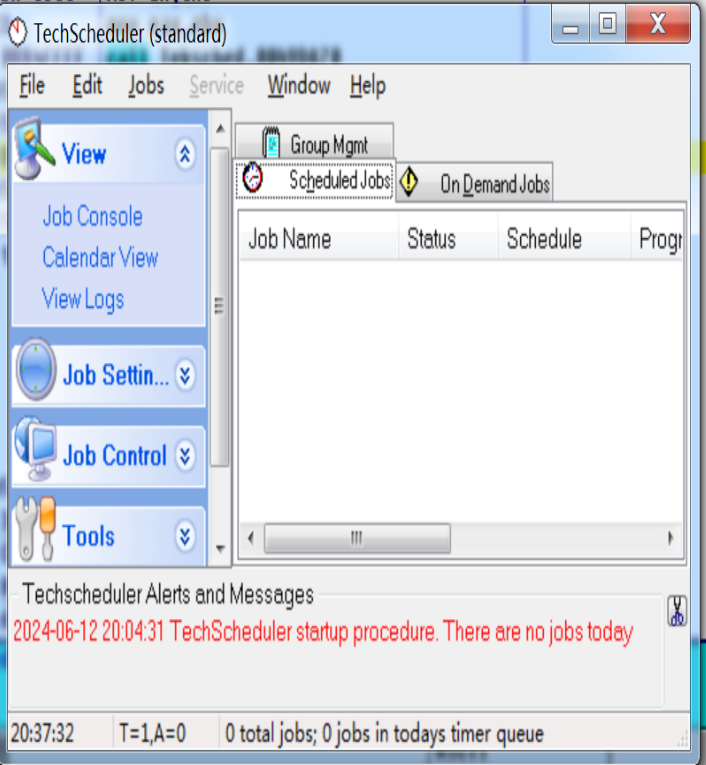

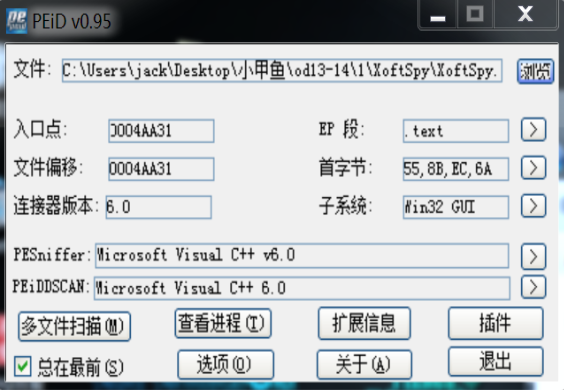

如图:  软件打开

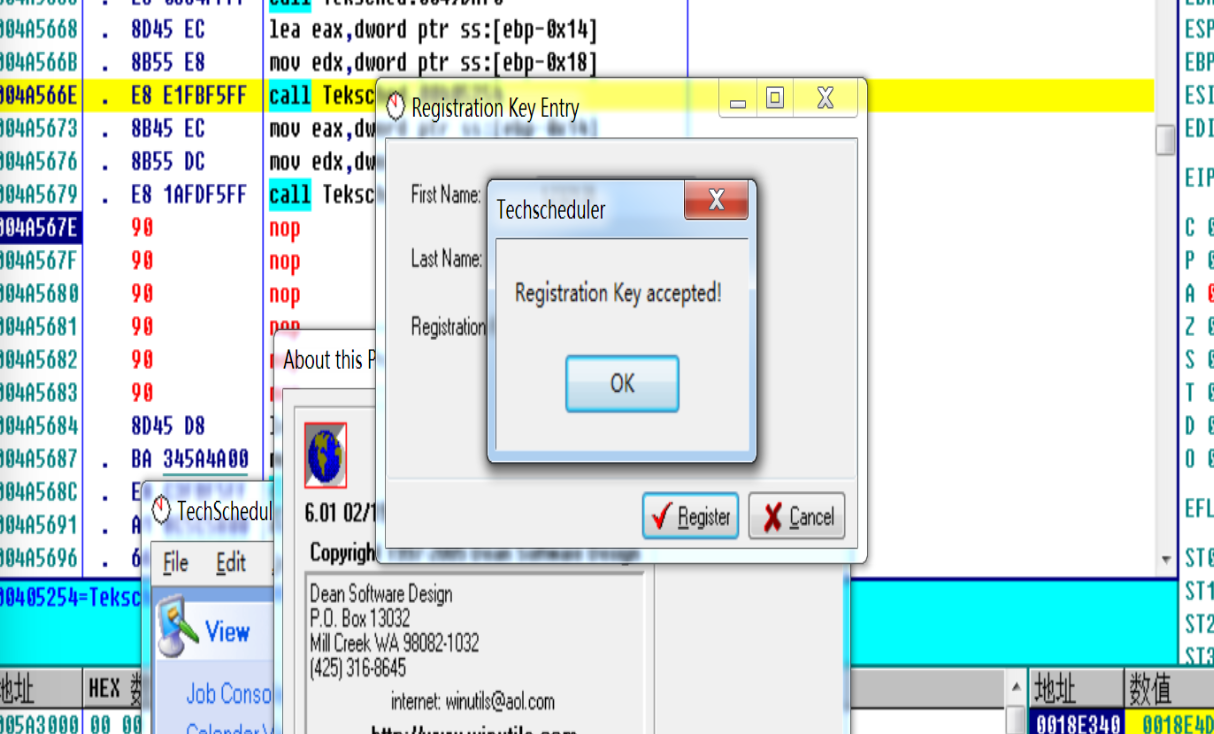

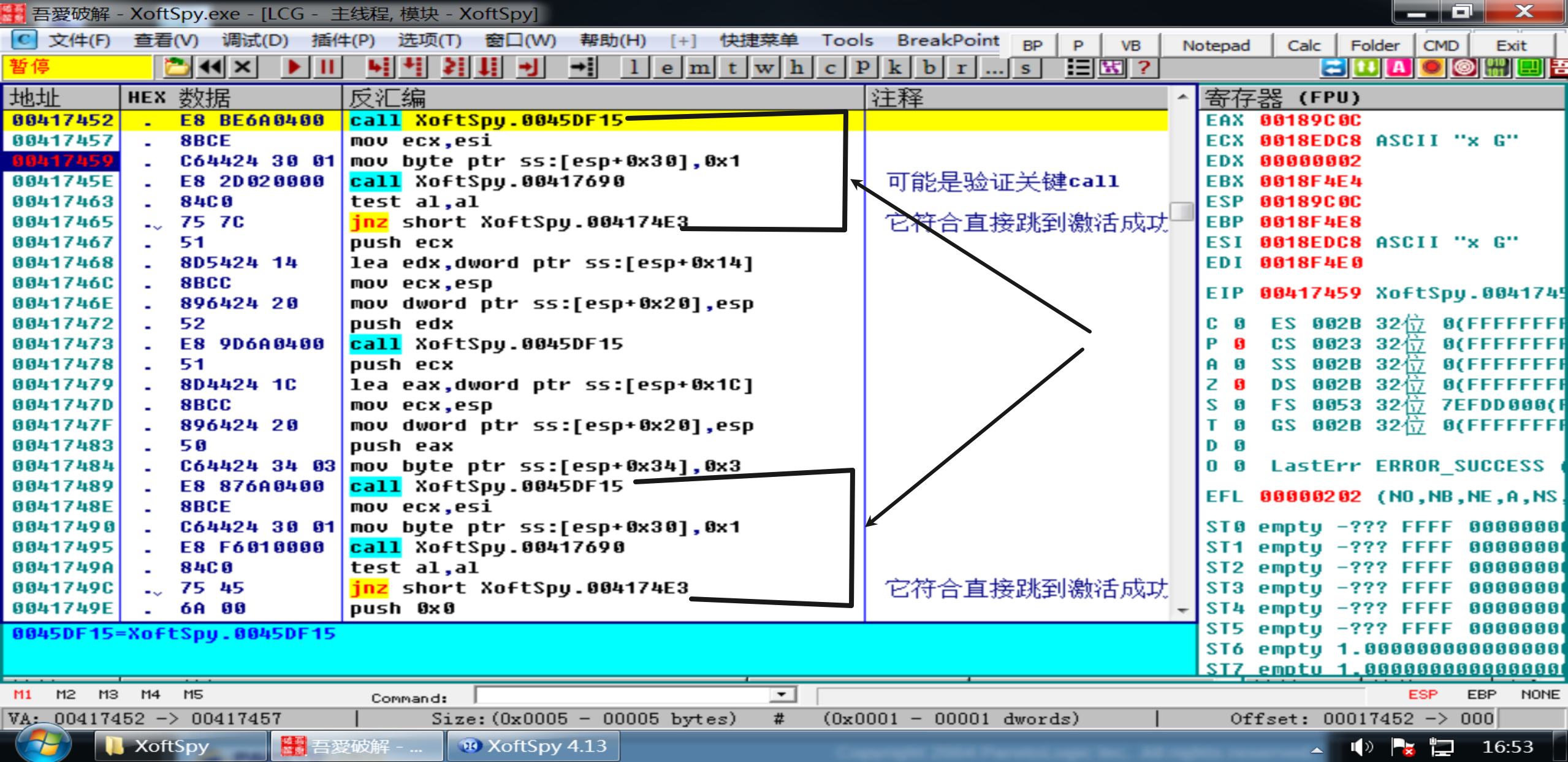

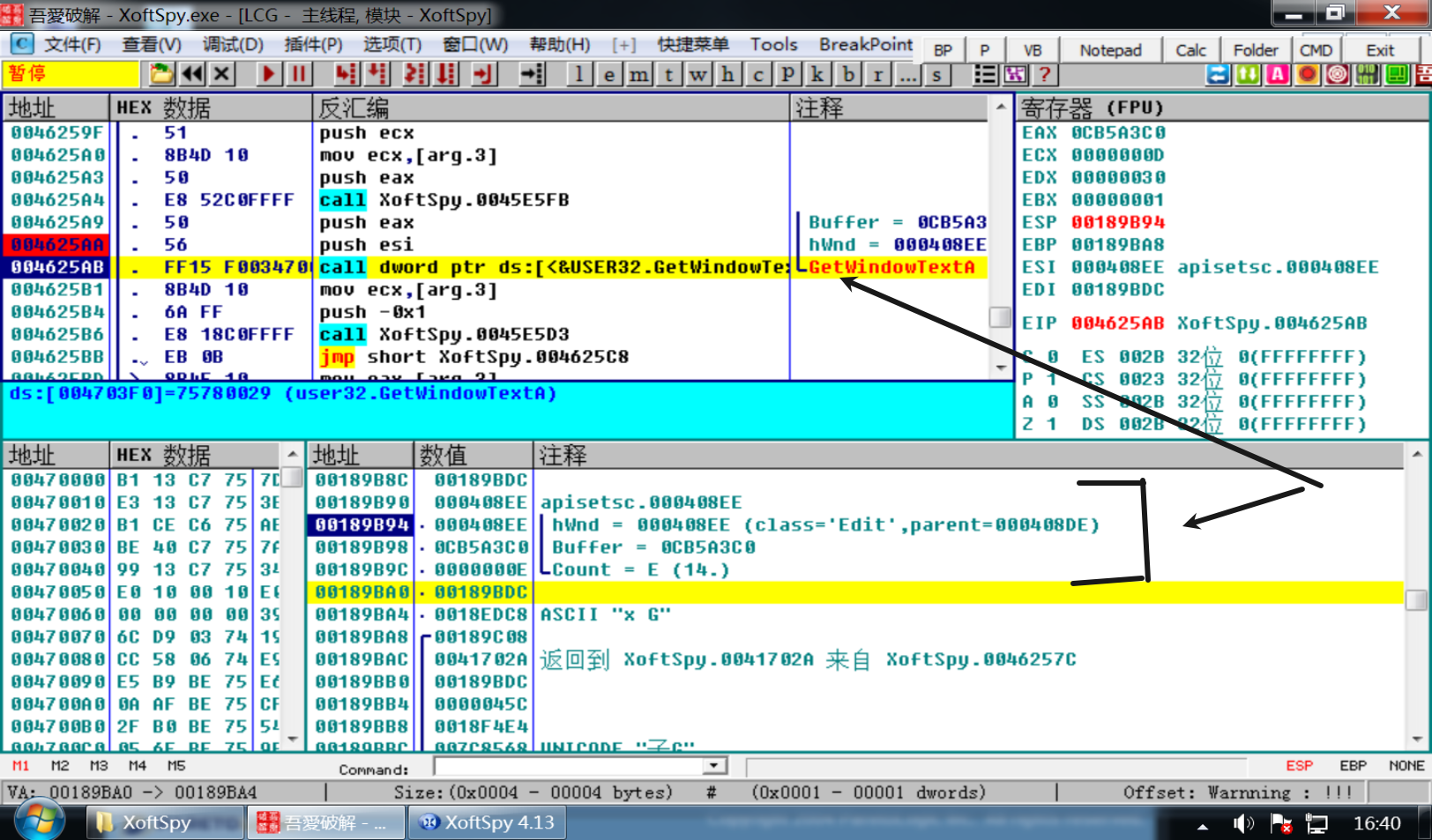

拖入od,利用查

软件打开

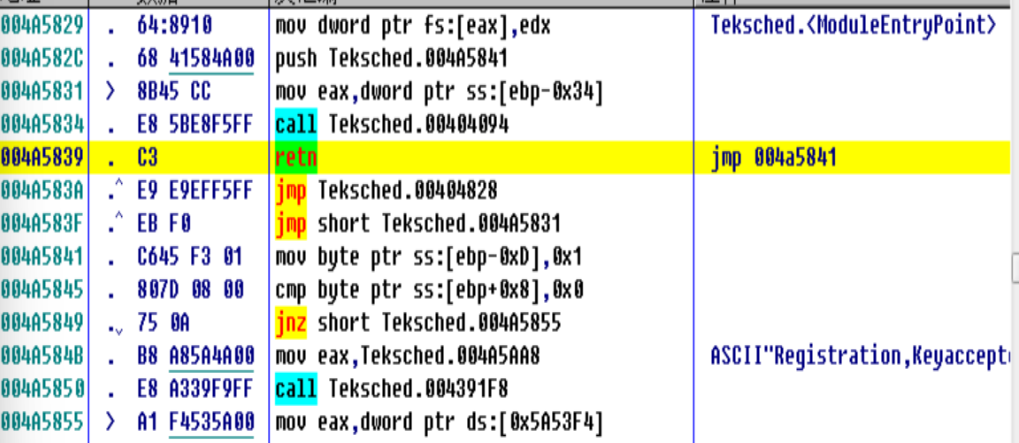

拖入od,利用查winapi(GetWindowTxetA)函数,分析得:

GetWindowTxetA函数补充

GetWindowTextA - 将指定窗口的标题条文本拷贝到一个缓存区内

函数原型:Int GetWindowTextA(HWND hWnd,LPTSTR lpString,Int nMaxCount);

该函数将指定窗口的标题条文本(如果存在)拷贝到一个如果指定窗口的标题栏有一个) 到缓冲区中,则复制指定窗口标题栏的文本 (。 如果指定的窗口是控件,则复制控件的文本。 但是, GetWindowText 无法检索另一个应用程序中控件的文本。

参数/GetWindowTextA

hWnd:带文本的窗口或控件的句柄。

lpString:指向接收文本的缓冲区的指针。

nMaxCount:指定要保存在缓冲区内的字符的最大个数,其中包含NULL字符。如果文本超过界限,它就被截断。

返回值

如果函数成功,返回值是拷贝的字符串的字符个数,不包括中断的空字符;如果窗口无标题栏或文本,或标题栏为空,或窗口或控制的句柄无效,则返回值为零。若想获得更多错误信息,请调用GetLastError函数。

函数不能返回在其他应用程序中的编辑控件的文本。

Requirements

| Minimum supported client | Windows 2000 Professional [desktop apps only] |

| Minimum supported server | Windows 2000 Server [desktop apps only] |

| Target Platform | Windows |

| Header | winuser.h (include Windows.h) |

| Library | User32.lib |

| DLL | User32.dll |

int GetWindowTextA(

[in] HWND hWnd,

[out] LPSTR lpString,

[in] int nMaxCount

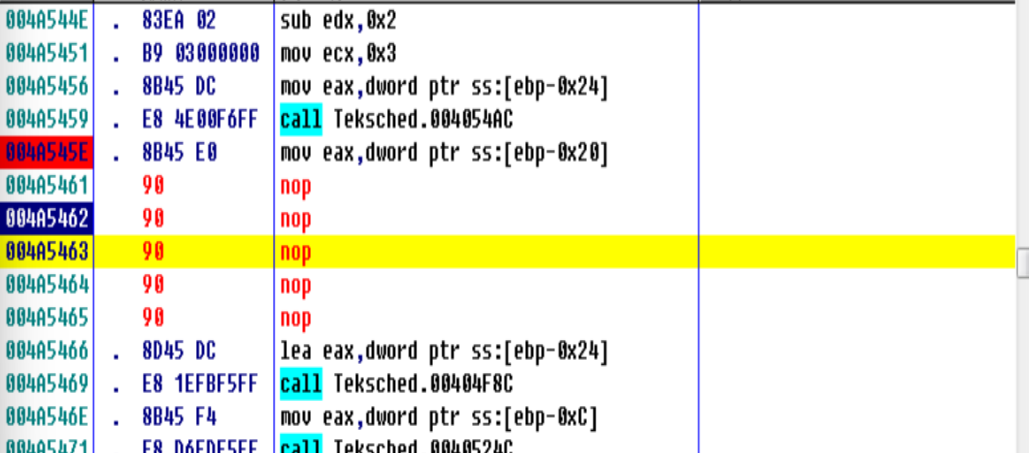

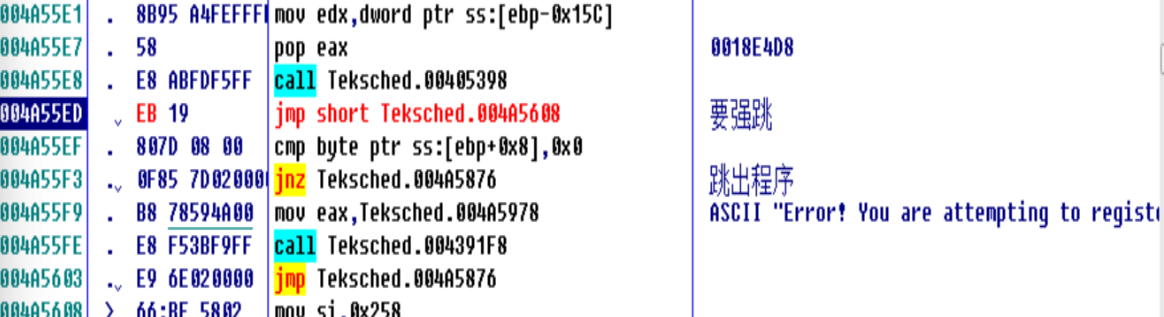

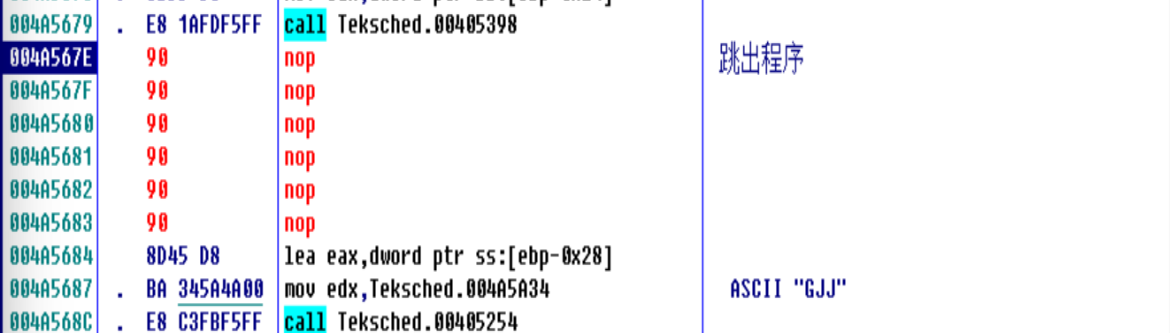

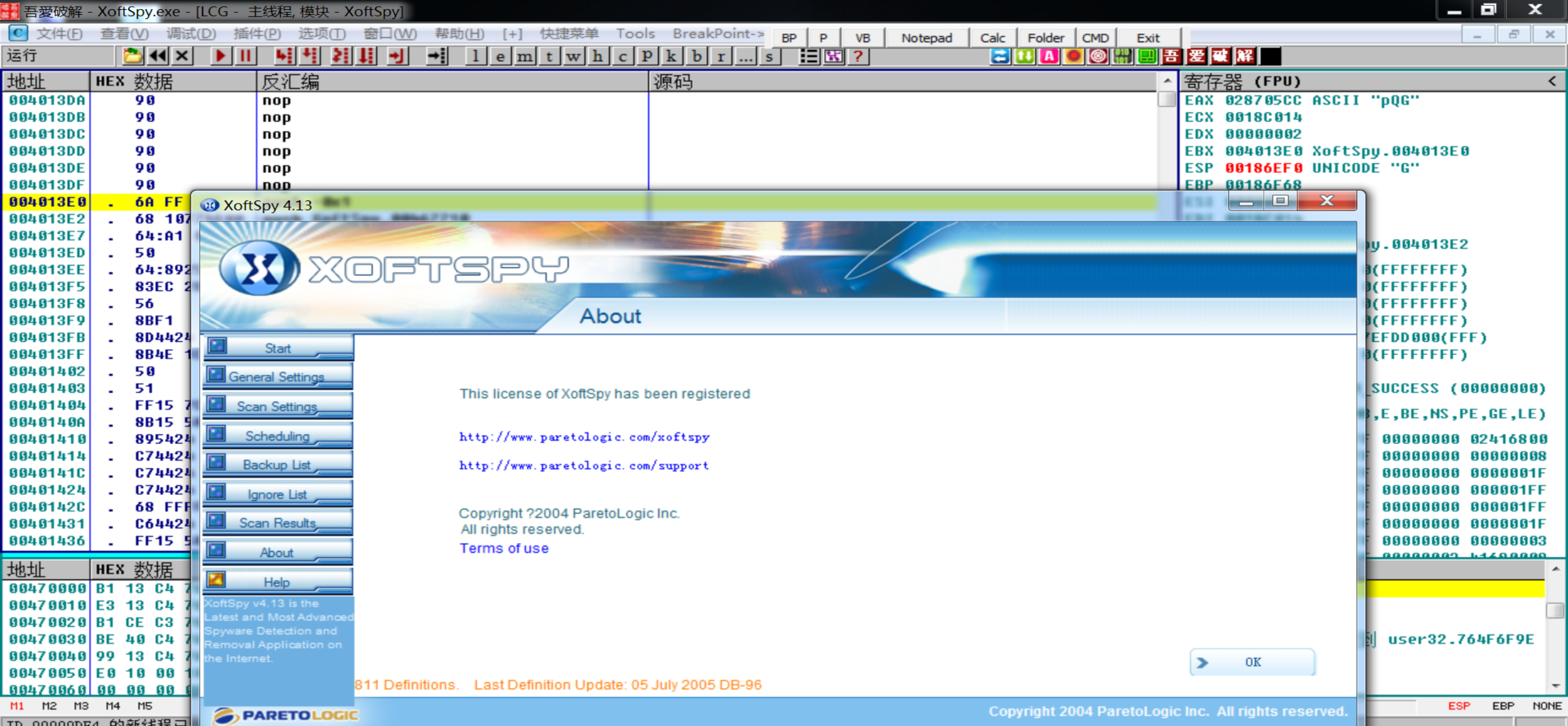

);正确步骤:

想知道小甲鱼最近在做啥?请访问 @fishc

fishc 「鱼C论坛」成立于2010.05.20 ゜- ゜)つロ编程+科普+冷知识..应有尽有|打破信息差